Niecały rok temu władze w Polsce zdecydowały o zakupie komputerów dla szkół i dla uczniów.

https://www.rpo.gov.pl/pl/content/koronawirus-i-nauczanie-zdalne-zakupy-komputerow-mc-rpo

W ramach doposażania szkół w szkół komputerowy jesienią 2020r. MEN zdecydowało o kolejnych zakupach sprzętu komputerowego:

https://www.gov.pl/web/edukacja-i-nauka/sprzet-komputerowy-dla-szkol

Zakupy sprzętu do szkół i dofinansowania zakupów laptopów pewnie są prowadzone do dzisiejszego dnia.

W tym wpisie nie będę poruszał tematyki kryteriów i organizacji zakupów oraz kryteriów wyboru oprogramowania. To zapewne temat na wiele dyskusji i ciekawych analiz.

Nie wiadomo ile sprzętu i oprogramowania zakupiono z naszych pieniędzy, podatników. Nie wiadomo, czy, kto i w jaki sposób przygotował konfiguracje i zabezpieczenia sprzętu zakupionego do szkół dla dzieci i młodzieży. Nie znalazłem jednego źródła zawirerającego takie informacje.

Plany BCP/DR w szkołach

Mam kontakt zarówno z rodzicami jak i z nauczycielami. Docierają do mnie różne informacje, wynika z nich, że przejście nauczycieli ze stacjonarnego trybu na tryb pracy zdalnej obfitowało w wiele perturbacji. Wspomnę o decyzjach podejmowanych ad hoc, bez żadnego planu, z przyjętym założeniem, że nauczyciele mają wiedzę jak posługiwać się oprogramowaniem. Nauczyciele w wielu przypadkach mieli pierwszy kontakt z komputerem, względnie praca zdalna wymusiła na nich szybką naukę nowych programów.

Dla wielu ludzi pracujących w firmach prywatnych może to wydawać się dziwne, jednak rzeczywistość zaskoczyła wielu nauczycieli. W szkołach nie ma działów Service Desk, które pomagają w rozwiązaniu problemów związanych z IT. Ci bardziej uzdolnieni lub obeznani z tematyką nauczyciele z reguły pomagają swoim koleżankom i kolegom bez wynagrodzenia, na odległość, telefonicznie i mailowo.

Podstawowe zagadnienia związane z przejściem na tryb pracy zdalnej takie jak: przeszkolenie w zakresie narzuconego oprogramowania, przeszkolenie w zakresie podstawowych zasad bezpieczeństwa czy też podstawowe przeszkolenie związane z użytkowaniem sprzętu IT zostało zupełnie zaniedbane w kwietniu 2020r..

W późniejszym okresie nastąpiła pewna poprawa, niemniej w zakresie bezpieczeństwa IT w sferze edukacji jest sporo do zrobienia. Zamykanie szkół ujawniło brak planów BCP/DR, które mogły być opracowane na poziomie centralnym i dostosowane do warunków na poziomie lokalnym. Do tego wątku można dodać brak zarządzania zmianą. Podobna sytuacja dotyczy uczniów zarówno szkół podstawowych jak i średnich.

Zarządzanie IT

Nie wiem jak wygląda zarządzanie IT w szkołach podstawowych i średnich. Można wnioskować z informacji od znajomych, że funkcje z tym związane są przydzielone nauczycielom informatyki (bez wynagrodzenia za tą dodatkową pracę dedykowaną przygotowaniu komputerów do pracy zdalnej) a zarządzaniem zajmują się dyrektorzy szkół. Większość nauczycieli korzysta z prywatnych komputerów i akcesoriów (mikrofon, słuchawki), domowych łącz internetowych. Korzystanie z VPN w szkołach to zjawisko nieznane nauczycielom.

Większość ze szkół chyba została autorytatywnie (bez analizy ryzyk, RODO) skazana na korzystanie z różnych chmur. W dłuższej perspektywie ta sytuacja spowoduje uzależnienie od wybranych dostawców, z reguły poza Polską. Można również oczekiwać systematycznego wzrostu kosztów ponoszonych przez szkoły (MEN) na utrzymywanie oprogramowania i systemu pracy zdalnej. Nauczyciele i uczniowie chyba nie do końca potrafią zastosować wymagań RODO w codziennej pracy (wysyłanie maili do wielu odbiorców jako CC). I chyba nikt nie kwapi się do pomocy w tym zakresie, ponieważ budżety szkół są niskie. Podejście do tematu zarządzania IT chyba powinno wypłynąć z MEN, brak na ten temat informacji. Ten stan rzeczy nie budzi optymizmu.

Wydaje się, że zarządzanie IT w szkołach prowadzone jest przez pasjonatów, nauczycieli informatyki . Z kolei rodzice dzieci chyba nie zdają sobie sprawy, jak wygląda sytuacja, w wielu przypadkach narzekają, czasem organizują akcje zakupu komputerów dla uboższych uczniów. Jak takie działania wpływają na wzrost bezpieczeństwa IT w szkołach?

Dzieci i młodzież w Internecie – aktualne zagrożenia, trendy opowiada Martyna Różycka, NASK:

Konfiguracja komputerów

Sporo szkół przygotowało i wypożyczyło komputery dzieciom. Zastanawia mnie jakie zabezpieczenia otrzymały te komputery przed przekazaniem ich dzieciom (a właściwie rodzicom tych dzieci).

Ostatnio zostałem poproszony przez jedną ze znajomych o poradę w zakresie blokady niepożądanych stron (w tym przypadku chodzi o gry) na komputerze otrzymanym od szkoły. W przerwach lub w czasie niektórych nudnych lekcji dziecko się nudzi i uruchamia gry online z rówieśnikami względnie przegląda podejrzane strony. Postanowiłem jej pomóc i poleciłem poniższe rozwiązania.

Blokada niepożądanych stron internetowych

Najprostszy i zarazem najtańszy sposób na blokadę stron internetowych to dodanie takich niepożądanych stron na czarną listę przy wykorzystaniu routera lub pliku hosts w systemie operacyjnym. Można również wykorzystać opcję „kontrola rodzicielska” dostępną w wielu routerach czy w programach antywirusowych.

Kontrola rodzicielska w Windows 7 i 10:

Niestety powyższe sposoby nie zawsze można zastosować na komputerze wypożyczonym od szkoły, ponieważ uczeń nie ma uprawnień administracyjnych. W przypadku domowych routerów, wielu rodziców nie zawsze ma dostęp do panelu konfiguracyjnego względnie dostęp i konfiguracja może przysporzyć im trochę problemów. Warto aby się tym zainteresowali i w pierwszej kolejności pozyskali wiedzę jaki mają router, jaki jest jego adres IP w sieci domowej i dane dostępowe. Na podstawie instrukcji routera mogą samodzielnie skonfigurować kontrolę rodzicielską względnie zablokować niepożądane strony internetowe.

Jak zmodyfikować plik hosts w Windows?

Ta operacja jest możliwa jedynie w przypadku gdy rodzice mają dostęp administracyjny do systemu Windows:

W przypadku komputera otrzymanego ze szkoły, zapewne rodzice nie będą mieć uprawnień administracyjnych. W związku z tym ograniczeniem mogą zastosować inny sposób.

Kolejne kroki:

1. Sprawdź czy masz dostęp do systemu BIOS na komputerze szkolnym, więcej:

https://www.benchmark.pl/testy_i_recenzje/bios-podstawowe-informacje.html

Dostęp do systemu BIOS możesz uzyskać po wciśnięciu przycisku zasilania i wciśnięciu odpowiedniego klawisza lub kombinacji klawiszy – to zależy od marki i modelu komputera. Z łatwością znajdziesz takie informacje posługując się wyszukiwarką w której możesz wpisać dostęp do BIOS xx yy gdzie xx to marka a yy model komputera. Jeśli uzyskasz dostęp do BIOS, to zmień kolejność startu systemu, tzw. bootowania. Standardowo na pierwszej pozycji widniej dysk C, zmień kolejność w taki sposób aby na pierwszej pozycji widniał pendrive, czyli nośnik USB (USB drive) lub napęd CD-RW.

2. Przygotuj czysty pendrive USB względnie płytę zapisywalną CD (jeśli masz stację (CD-RW).

3. Pobierz na swój prywatny komputer dowolną wersję systemu Linux, np. Linux Mint Cinnamon: https://www.linuxmint.com/edition.php?id=284

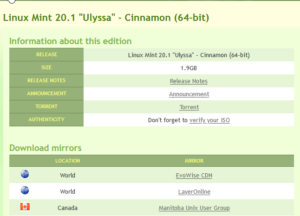

Plik będzie miał nazwę: linuxmint-20.1-cinnamon-64bit.iso

W przyszłości to może być inna wersja i nazwa się zmieni: linuxmint-xx.x-cinnamon-64bit.iso

Lub pobierz Linux Fedora: https://getfedora.org/pl/workstation/download/

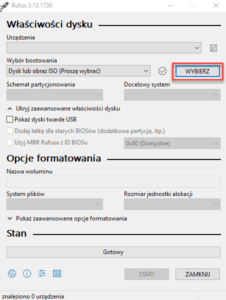

4. Pobierz na swój prywatny komputer program Rufus do tworzenia nośników rozruchowych systemu Linux ze strony: https://rufus.ie/pl_PL.html lub

4.1. Jeśli w prywatnym komputerze masz napęd CD-RW, pobierz program CDBurnerXP:

5. Pobierz program notepad++ ze strony https://notepad-plus-plus.org/downloads/ i zainstaluj na swoim prywatnym komputerze.

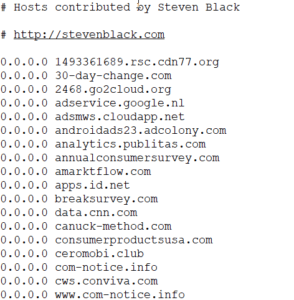

6. Pobierz wzór pliku hosts z jednej z poniższych stron:

https://someonewhocares.org/hosts/

https://github.com/StevenBlack/hosts –

Wybierz opcję Unified hosts + fakenews + gambling + porn i kliknij na opcję „link”.

Z powyższych stron możesz skopiować zawartość do swojego liku hosts.

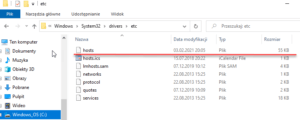

Swój plik hosts znajdziesz w: c:\windows\system32\drivers\etc\hosts

Skopiuj ten plik hosts z powyższej lokalizacji wklej go np. na pulpit lub do lokalizacji C:\temp.

Następnie otwórz plik hosts przy pomocy programu notepad++, ustaw kursor na końcu jego zawartości, następnie wklej wzorcową treść z jednego z powyższych adresów (np. https://raw.githubusercontent.com/StevenBlack/hosts/master/alternates/fakenews-gambling-porn/hosts ). Następnie zapisz plik i zapamiętaj jego lokalizację (np. C:\temp).

7. Prawdopodobnie komputer otrzymany ze szkoły nie zawiera napędu CD-RW, w takim przypadku włóż do prywatnego komputera czystego pendrive’a, następnie uruchom program Rufus, w którym wskaż (opcja WYBIERZ) lokalizację programu Linux Mint Cinnamon. Następnie wybierz START w celu zapisu systemu na pendrive’ie. Po zapisaniu systemu wyciągnij pendrive i włóż go do szkolnego komputera.

8. Jeśli w systemie BIOS poprawnie wskazałaś nośnik USB jako pierwszy z którego powinien startować system operacyjny to włącz zasilanie szkolnego komputera i system Linux Mint wystartuje z pendrive.

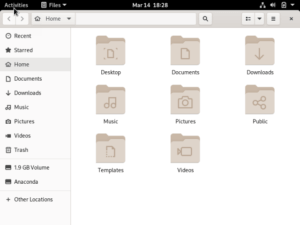

9. Po uruchomieniu systemu Linux Fedora (lub Linux Mint) z pendrive, otwórz odpowiednik eksploratora Windows – opcji: Files. Wybierz odpowiedni dysk na którym znajduje się zainstalowany Windows.

Następnie znajdź wcześniej utworzony plik hosts – ścieżka /temp – skopiuj go i następnie wklej do lokalizacji: windows/system32/drivers/etc/hosts

10. Następnie wybierz opcję Power Off > Power Off. Ten wybór spowoduje wyłączenie komputera.

11. Wyciągnij pendrive z komputera szkolnego i następnie włącz go przyciskiem zasilania.

12. W ten sposób zmieniłaś plik hosts w szkolnym komputerze i zablokowałaś niepożądane strony z grami, pornografią i fałszywymi informacjami ( fake news). Gdy Twoje dziecko wybierze stronę z grami która jest na tej liście, nie będzie w stanie jej otworzyć i zobaczy komunikat błędu. Przy okazji wzrośnie bezpieczeństwo komputera, który od razu będzie blokował strony z listy. Jeśli dziecko korzysta ze strony której nie ma na w/w wspomnianej liście w pliku hosts – możesz taką stronę dodać ręcznie i powtórzyć operację skopiowania pliku hosts do windows/system32/drivers/etc/hosts.

Zmodyfikowany plik hosts możesz skopiować do lokalizacji: C:\windows\system32\drivers\etc\hosts

na swoich prywatnych komputerach. W ten sposób pozbędziesz się wielu reklam który śledzą Twoje zachowanie, zablokujesz dostęp do wielu stron z malware (nie do wszystkich).

Pamiętaj – nie edytuj pliku hosts w lokalizacji: c:\windows\system32\drivers\etc\hosts

lecz skopiuj go do innej lokalizacji, np.: C:\temp – tu go możesz edytować a potem wkleić do: C:\windows\system32\drivers\etc\hosts

pod warunkiem, że masz uprawnienia administracyjne do systemu Windows.

Jeśli jednak nie poradzisz sobie z w/w czynnościami to najpierw poproś informatyka szkolnego (lub znajomego) aby wykonał powyższe czynności. W ten sposób Twoje dziecko nie będzie tracić czasu na gry i ograniczysz możliwość infekcji komputera złośliwym oprogramowaniem (malware).

Bezpieczny dostęp do bankowości elektronicznej

Pendrive lub płytę CD z systemem Linux który przygotowałaś w poprzednim akapicie – możesz wykorzystywać do bezpiecznego przeglądania Internetu na swoim prywatnym komputerze, w tym do bankowości elektronicznej. Jeśli sprawujesz funkcję prezesa (CEO) lub Księgowej – to możesz zalecić odseparowany, odrębny komputer do przelewów bankowych dla tych swoich pracowników, którzy odpowiadają za przelewy w firmie. Podobne zalecenia mogą rozważyć dyrektorzy szkół dla swoich księgowych. Na takim komputerze mogą uruchamiać z płyty CD system Linux i realizować przelewy firmowe. Oczywiście – zależy to od supportu IT jaki ma firma i od jej infrastruktury. Małe firmy i osoby fizyczne z powodzeniem mogą w ten sposób ograniczać ryzyka związane z przelewaniem pieniędzy przy wykorzystanie potencjalnie zainfekowanego komputera. W dużych firmach tego typu operacje bankowe z reguły są zabezpieczane przez wyspecjalizowanych specjalistów ds bezpieczeństwa przy współpracy z innymi działami.

W ustawieniach systemu BIOS swojego prywatnego komputera zmień kolejność startu systemu w taki sposób aby wskazywał jako pierwszą pozycję napęd CD-RW lub USB.

Weź pod uwagę, że korzystanie z systemu Linux na pendrive nie do końca chroni Cię przed infekcją złośliwym oprogramowaniem z Internetu. A to dlatego, że pendrive jest zapisywalny. Dlatego rozważ korzystanie z Linuxa na płycie CD-RW. Płyta CD-RW nie może być nadpisana (złośliwym oprogramowaniem) podczas przeglądana Internetu. Ale to temat na inny, bardziej szczegółowy wpis.

Dziękuję za Twoją cierpliwość i dotrwanie do końca. Przekaż te informacje znajomym nauczycielom i rodzicom aby skutecznie zabezpieczali komputery dzieci i młodzieży.

0 komentarzy