W XXI wieku praktycznie każda większa firma zatrudnia informatyków. Liczba pracowników w dziale IT jest zależna od potrzeb firmy i świadomości kierownictwa. Liczba urządzeń teleinformatycznych wymagających opieki ze strony działu IT ciągle rośnie. Jak zaplanować liczbę potrzebnych informatyków do firmy?

Struktura firmy

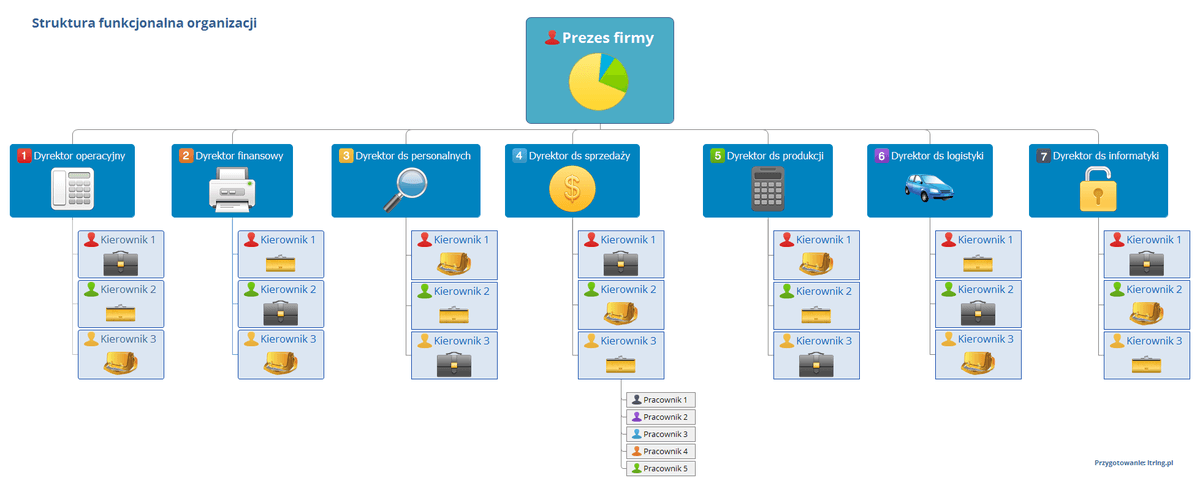

Rozpiętość kierowania zależy od organizacji, od branży w której jest prowadzona działalność. Bardzo duże firmy posiadają strukturę hierarchiczną, której odzwierciedleniem może być forma trójkąta (struktura funkcjonalna). Na samej górze znajduje się prezes, następnie prezesi regionalni w różnych krajach. W dalszej kolejności struktury organizacji mogą być do siebie podobne: dyrektor operacyjny, dyrektor księgowości, dyrektor administracji, dyrektor ds sprzedaży, w wielu przypadkach dochodzi dyrektor ds produkcji lub dyrektor ds logistyki.

Centra badań i rozwoju z reguły są umieszczone w centralach firm, gdzie można spotkać dyrektora ds Rozwoju (R&D). Podobnie wygląda sytuacja w przypadku stanowiska dyrektora HR czy dyrektora ds Marketingu, którzy pojawiają się w większych strukturach organizacyjnych. Z kolei stanowisko dyrektora ds Informatyki nadal jest jest rzadkością w średnich firmach. Kolejne szczeble kierownicze obejmują stanowiska zastępców dyrektora, kierowników różnych szczebli i ich zastępców. Rzeczywistość pokazuje, że optymalna, maksymalna liczba kierowników podległych jednemu dyrektorowi to 7 osób.

Struktura płaska

Ze względu na koszty, wiele organizacji likwiduje część szczebli kierowniczych i spłaszcza struktury organizacyjne. W teorii, często również w praktyce duża firma może zaoszczędzić na kosztach pośrednich szczebli zarządzania (prezesi, dyrektorzy). Inna strona płaskiej struktury zarządzania w firmie ma związek z jakością pracy pracowników. Dyrektor samodzielnie zarządzający kilkudziesięcioma pracownikami musi dzielić swój czas na bezpośrednie kierowanie pracownikami i pracę koncepcyjną (taktyka i strategia). Proporcje podziału czasu na rodzaj pracy mogą się różnić w zależności od branży i przygotowania pracowników. Skuteczność zarządzania w takim modelu w dużym stopniu zależy od umiejętności delegowania zadań na pracowników oraz ich przygotowania do innych ról.

W strukturze płaskiej pracownicy często wstępują w role kierowników lub liderów przy określonych projektach co wiąże się z dodatkowymi zadaniami. W rzeczywistości gospodarczej występuje wiele pośrednich struktur zarządzania firmą wypracowanych w trakcie istnienia firmy i uznawanych za skuteczne przez kierownictwo. W przypadku modnych ostatnio startup’ów struktury organizacyjne posiadają strukturę płaską, ze względu na mały rozmiar, koszty i zlecanie niektórych zadań na zewnątrz firmy (np. obsługa księgowa). W rzeczywistości maksymalna liczba podwładnych podwładnych kierownika mieści się w przedziale 20 do 30 pracowników, przy założeniu, że kierownik zespołu ma zastępcę (nieformalny 2-gi kierownik). Optymalna liczba podwładnych podległych jednemu kierownikowi zależy od rodzaju pracy, zakresu zadań i nie powinna przekraczać liczby 15-tu pracowników.

Struktura IT

Liczba personelu IT w firmach jest zależna od kierownictwa. Większość małych firm nie zatrudnia informatyków lecz korzysta z zewnętrznej obsługi informatycznej, która przyjmuje różne formy. Średnie i duże firmy korzystają z usług informatycznych w różnych formach, począwszy od outsourcingu IT w różnych zakresach aż do zatrudniania pracowników na etatach. Wsparcie informatyczne obejmuje zarówno opiekę nad infrastrukturą ICT jak i wsparcie informatyczne świadczone użytkownikom. W wielu firmach nie ma jasnych zasad, ilu użytkowników może obsłużyć jeden informatyk.

Jakość wsparcia informatycznego w dużym stopniu zależy od ilorazu liczby pracowników wsparcia IT i liczby obsługiwanych użytkowników. Na jakość obsługi IT wpływa również zakres zadań zleconych przez kierownictwo firmy. Dział IT może odpowiadać nie tylko za wsparcie informatyczne (IT support) lecz również za: infrastrukturę telekomunikacyjną (łącza, telefony), wybór, rozwój i testowanie oprogramowania, analizy biznesowe, przetwarzanie danych, szkolenia IT, zarządzanie projektami, administrację i zarządzanie systemami IT, planowanie (+zakupy sprzętu i oprogramowania), budżetowanie oraz ochronę informacji.

Liczba informatyków w firmie

W małych firmach, przy założeniu, że organizacja zatrudnia 40 pracowników (i 30 komputerów) jeden informatyk oferuje wsparcie IT dla 30-tu pracowników. W zakres obowiązków jednego informatyka wchodzą wszystkie w/w zadania. W miarę rozwoju firmy, zwykle rośnie liczba pracowników i komputerów. W ślad za tym rośnie liczba zadań: nowe projekty, większa liczba analiz, rośnie liczba i wielkość przetwarzanych informacji. Wzrost zadań nie przebiega w sposób liniowy lecz rośnie znacznie szybciej.

Przykład: większa liczba danych powoduje konieczność wymiany serwera i oprogramowania co pociąga za sobą dodatkowe szkolenia. Wzrost liczby pracowników generuje większą liczbę projektów, które muszą być obsłużone przez ludzi i dodatkowego oprogramowania. Doświadczenie wielu dojrzałych organizacji pokazuje, że optymalna liczba pracowników obsługiwanych przez jednego informatyka to 30 osób (30 stanowisk). Dodam, że praca informatyka obejmuje w tym przypadku wszystkie w/w zadania. Inaczej wygląda sytuacja w większych firmach, które korzystają z większej liczby komputerów.

Jak zaplanować liczbę informatyków do obsługi IT w firmie? W większych firmach zatrudniających powyżej 30-tu pracowników (czytaj: powyżej 30 komputerów) należy pomyśleć o dodatkowych informatykach względnie wykorzystywaniu w większym stopniu zewnętrznych zasobów (outsourcing IT). W miarę dalszego rozwoju firmy i wzrostu liczby pracowników warto pomyśleć o reorganizacji działu IT (struktura organizacji IT). Doświadczeni informatycy zapewniają wysoką jakość obsługi co wiąże się z wyższymi kosztami osobowymi. Efektywność pracy IT można podnieść poprzez zmianę organizacji działu informatyki.

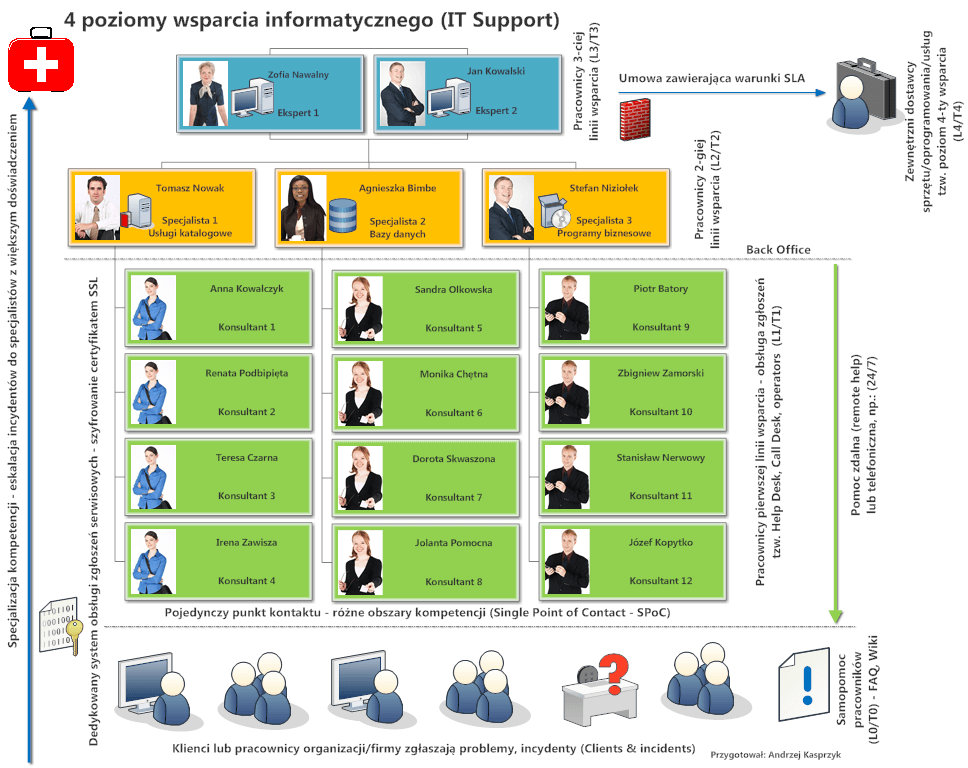

Duże korporacje wyodrębniają z jednego działu IT wiele różnych działów specjalizujących się w ściśle określonych obszarach IT. Segmentacja działu wsparcia IT polega na wyodrębnieniu trzech linii wsparcia (helpdesk): 1-sza linia (podstawowe umiejętności), 2-ga linia (specjaliści), 3-cia linia (eksperci). Każda linia wsparcia IT powinna przechodzić zaawansowane szkolenia z zakresu rozpoznawania incydentów bezpieczeństwa oraz ochrony informacji.

Trójpodział wsparcia IT

Trójpoziomowa struktura wsparcia IT w rezultacie wpływa na zmniejszenie kosztów (wynagrodzenia) oraz wpływa na liczbę obsługiwanych użytkowników. Dobrze zorganizowane wsparcie IT, które zajmuje się tylko tzw. helpdesk może obsłużyć większą liczbę pracowników (komputerów). W dojrzałych firmach jeden człowiek ze wsparcia IT może przejąć obsługę 70-ciu użytkowników (komputerów) choć zdarza się, że obsługa IT przez jednego pracownika obejmuje nawet 100 komputerów. Jeśli ta wartość jest przekraczana, to oznacza, że jakość obsługi IT obniża się coraz szybciej i zauważalnie wpływa na inne procesy biznesowe w firmie. Warto przypomnieć, że wsparcie IT obejmuje tylko bieżącą obsługę informatyczną świadczoną dla pracowników firmy. W przypadku gdy pojawiają się inne zadania, należy pomyśleć o dodatkowych specjalistach dedykowanych do ich wykonywania (np. programiści).

Ciągłość działania biznesu

Powyższe wyliczenia nie uwzględniają aspektu bezpieczeństwa na kilku poziomach. Przy założeniu, że firma zatrudnia jednego informatyka, każda jego nieobecność (urlop, choroba, wypadek, rezygnacja) ma mniejszy lub większy wpływ na ciągłość działania biznesu. W tym kontekście kierownictwo firmy może oszacować ryzyko utraty jedynego informatyka oraz zastanowić się nad minimalizacją ryzyka. Zatrudnienie drugiego informatyka nie zawsze stanowi optymalne kosztowo rozwiązanie. Wsparcie IT z zewnątrz (outsourcing IT, pracownik na zlecenie) może pomóc w utrzymaniu ciągłości działania biznesu. Świadomość zagrożeń i szacowania ryzyka przez kierownictwo organizacji ma tutaj decydujące znaczenie.

Kolejne zagrożenia dla mniejszych firm (do 100 pracowników) mają związek z przestępczymi działaniami ze strony tzw. cyberprzestępców. Personel IT zatrudniony w organizacji zwykle dysponuje określonymi narzędziami do obsługi infrastruktury i użytkowników uzależnionymi od wielkości budżetu na IT. Zaawansowane narzędzia do monitoringu i analizy ruchu sieciowego pozwalają na szybką reakcję obronną. Brak takich narzędzi lub korzystanie z wielu narzędzi wydłuża czas analizy i reakcji na incydenty. Jeśli dodamy do tego konieczność regularnego poświęcania czasu na zgłębianie zagadnień związanych z ochroną informacji i zagrożeniami (lektura literatury, warsztaty, szkolenia, konferencje), to może się okazać, że nawet dwóch informatyków nie da rady obronić firmy przed napastnikami. Powód: inne priorytetowe zadania dla biznesu.

Problemy informatyczne?

Laicy mogą powiedzieć, że z komputerami nie ma problemów, jeśli są odpowiednio przygotowane do pracy. OK, warto jednak dodać, że na komputerach jest wykorzystywane oprogramowanie, które rzadko pracuje idealnie. Warto dodać, że na komputerach pracują ludzie, którzy w połączeniu z oprogramowaniem mogą generować problemy (np. nieodpowiednie uprawnienia). Źródłem problemów w infrastrukturze IT mogą być zarówno inne urządzenia (drukarki, koncentratory, routery, firewall). Czy mniejsze firmy na poważnie biorą od uwagę ciągłą działalność zewnętrznych lub wewnętrznych napastników? Działalność tzw. cyberprzestępców rzadko jest widoczna od razu w postaci awarii usług lub systemów IT.

Przestępcy z reguły są dobrze zorganizowani i lubią czerpać zyski w zaciszu, bez ujawniania swojej działalności. Całkiem możliwe, że w wielu organizacjach informacje wyciekają powoli lecz regularnie, przestępcza działalność kwitnie jeśli nikt w firmie regularnie, na co dzień nie monitoruje wszelkich zdarzeń i incydentów. Czasami ktoś (często z zewnątrz organizacji) odkrywa, że nastąpiło naruszenie bezpieczeństwa informacji w firmie, o czym możemy poczytać w mediach. Przykłady incydentów: masowe rozsyłanie spamu z komputerów firmowych, udostępnianie złośliwego oprogramowania z serwerów firmowych, kradzieże danych o strukturze sprzedaży, podmiana numerów rachunków bankowych kontrahentów w bazie danych, itp..

Zagrożenia dla informacji można minimalizować nie tylko przy pomocy pracowników odpowiedzialnych za usługi IT. Duża liczba incydentów bezpieczeństwa ma swoje źródło w nieodpowiednich procedurach i zachowaniach pracowników. Ciągły monitoring i analiza zagrożeń, regularne szkolenia pracowników (security awareness) przyczyniają się do minimalizacji strat organizacji. W tym miejscu ujawnia się zapotrzebowanie na specjalistę ds bezpieczeństwa względnie delegację zadań związanych z ochroną informacji do określonego pracownika IT. Kluczową rolę odgrywa świadomość kierownictwa.

1 komentarz

Jola

3 marca 2022 - 14:35Interesujący wpis, zawsze zastanawiałam się, jak to dokładnie działa. Żeby znaleźć błędy i je poprawić w mojej firmie skorzystałam z usług http://www.deeptechnology.ai . Mogę ich z całego serca polecić – moja firma śmiga jak nigdy!