Akcja ataku phishingowego zaplanowana przez tego człowieka rozegrała się w ciągu kilku godzin jednego z ostatnich dni października 2018 roku. Przebieg akcji był zaplanowany wcześniej a jej poszczególne etapy przygotowane z dbałością o szczegóły niczym w planie dobrego Project Managera. Poczytaj jak wyglądał atak phishingowy ukierunkowany na amatorów filmów w Polsce.

Informacja o promocji w Netflix

Pierwsza informacja o super promocji w Netflix pojawiła się na Twitterze w godzinach przedpołudniowych w poniedziałek 29-11-2018r.. Dostęp do filmów oferowanych na platformie Netflix za darmo przez 12 miesięcy a później opłata roczna w wysokości 0,99 USD za rok to była prawdziwa super promocja.

Wieść o takiej promocji zapewne szybko się rozeszła w kręgach osób interesujących się filmami. Zwykle osoby zainteresowane daną tematyką subskrybują zarówno wpisy obserwowanych profili ale również odpowiednie hashtagi. W tym przypadku osoba która zainicjowała akcję phishingu – założyła wcześniej na Twitterze konto ((@NtflxPL, nazwa: Netflįx, adres: https://twitter.com/NtflxPL), którego nazwa była bardzo podobna do oryginalnej nazwy konta polskiego oddziału Netflix @NetflixPL, nazwa: Netflix, adres: https://twitter.com/netflixpl). W nazwie konta zamiast litery i, została użyta litera alfabetu łacińskiego używana w języku litewskim: į, więcej na: https://pl.wikipedia.org/wiki/%C4%AE

To przykład zastosowania tzw. metody Visual Spoofing w celu oszukania wzroku Internautów a tym samym wprowadzenia ich w błąd. Podobnie z logo firmy na Twitterze, fałszywe logo wygląda uderzająco podobnie do oryginalnego logo Netflixa.

Aby wpis na Twitterze był widoczny dla większej liczby osób, jego autor zapłacił za reklamę tego wpisu aby ukazywał się wielu Internautom na Twitterze jako wpis sponsorowany. Powyższe zachowania wskazują na znajomość marketingu u autora akcji phishingowej. Wpis w ciągu kilku godzin uzyskał 41 polubień a samo konto 32 obserwujących. Jeśli dodamy do tego liczbę osób które dowiedziały się o tej promocji od swoich znajomych to liczba osób które usłyszały o promocji może się zwiększyć do kilkuset.

Analiza ataku phishingowego

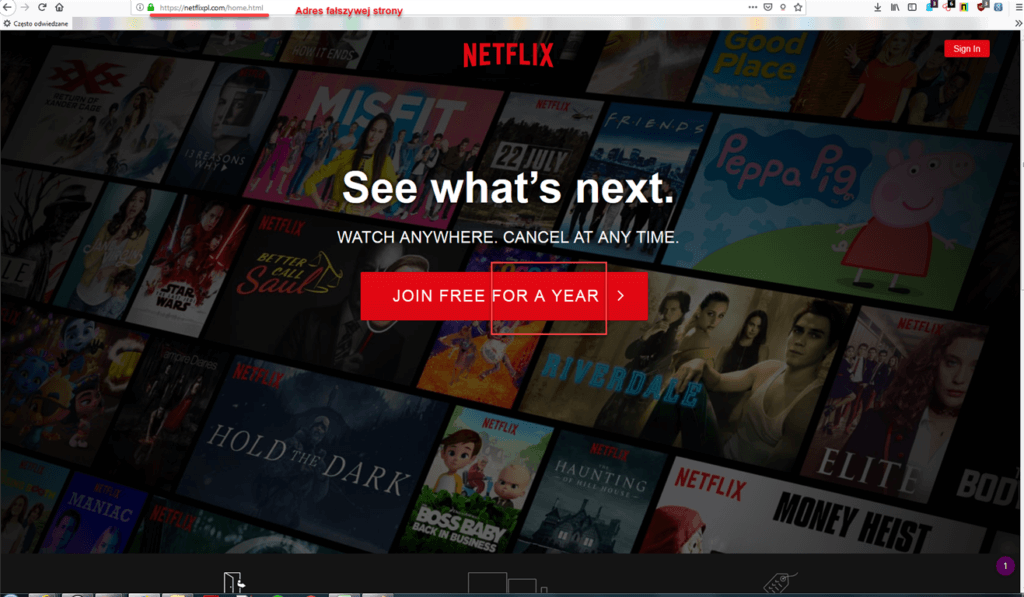

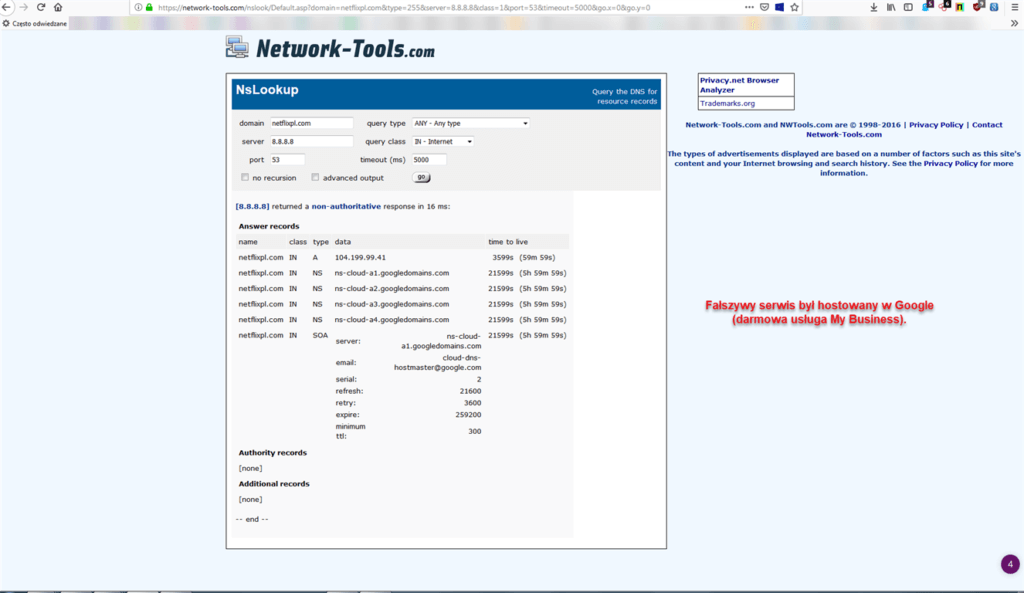

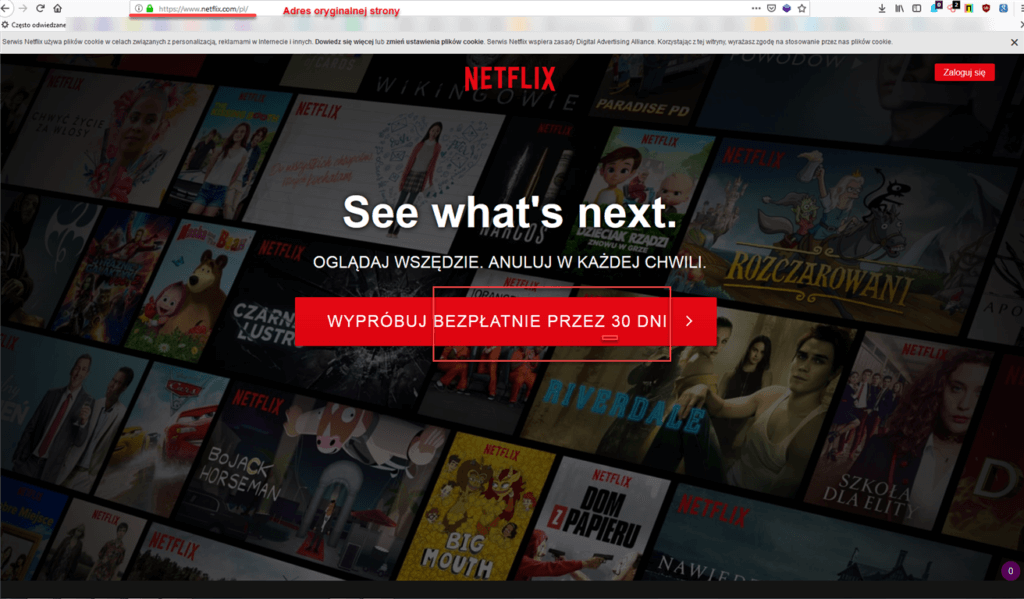

W pierwszej kolejności analiza dotyczyła adresu strony internetowej do której kierował wpis na Twitterze. W tym celu wystarczyło sprawdzić w wyszukiwarce poprawny adres Netflix (https://www.netflix.com/pl/), używając do wyszukiwania słowa Netflix. W drugim kroku nastąpiło sprawdzenie domeny przy wykorzystaniu serwisu https://network-tools.com/nslook/. O dziwo, wynik badania zwrócił rekordy wskazujące na chmury Google (*.googledomains.com). To wzbudziło zastanowienie, trzeci krok badania objął sprawdzenie – kto jest właścicielem domeny.

W pierwszej kolejności analiza dotyczyła adresu strony internetowej do której kierował wpis na Twitterze. W tym celu wystarczyło sprawdzić w wyszukiwarce poprawny adres Netflix (https://www.netflix.com/pl/), używając do wyszukiwania słowa Netflix. W drugim kroku nastąpiło sprawdzenie domeny przy wykorzystaniu serwisu https://network-tools.com/nslook/. O dziwo, wynik badania zwrócił rekordy wskazujące na chmury Google (*.googledomains.com). To wzbudziło zastanowienie, trzeci krok badania objął sprawdzenie – kto jest właścicielem domeny.

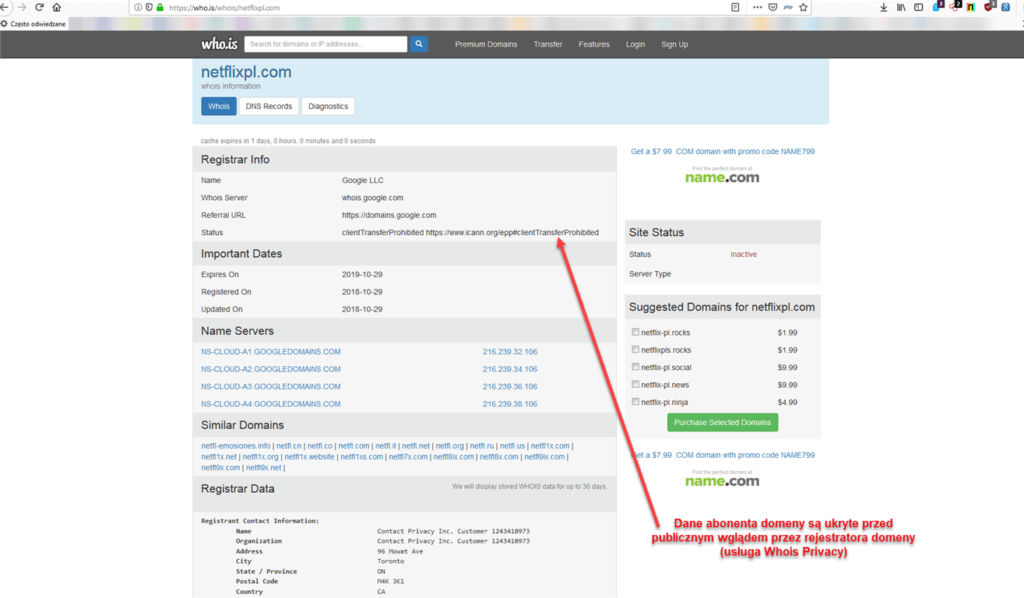

Do tego celu został wykorzystany serwis https://whois.domaintools.com/netflixpl.com oraz https://who.is/whois/netflixpl.com. W wyniku tego sprawdzenia okazało się, że domena została zarejestrowana w dniu ataku.

Do tego celu został wykorzystany serwis https://whois.domaintools.com/netflixpl.com oraz https://who.is/whois/netflixpl.com. W wyniku tego sprawdzenia okazało się, że domena została zarejestrowana w dniu ataku.

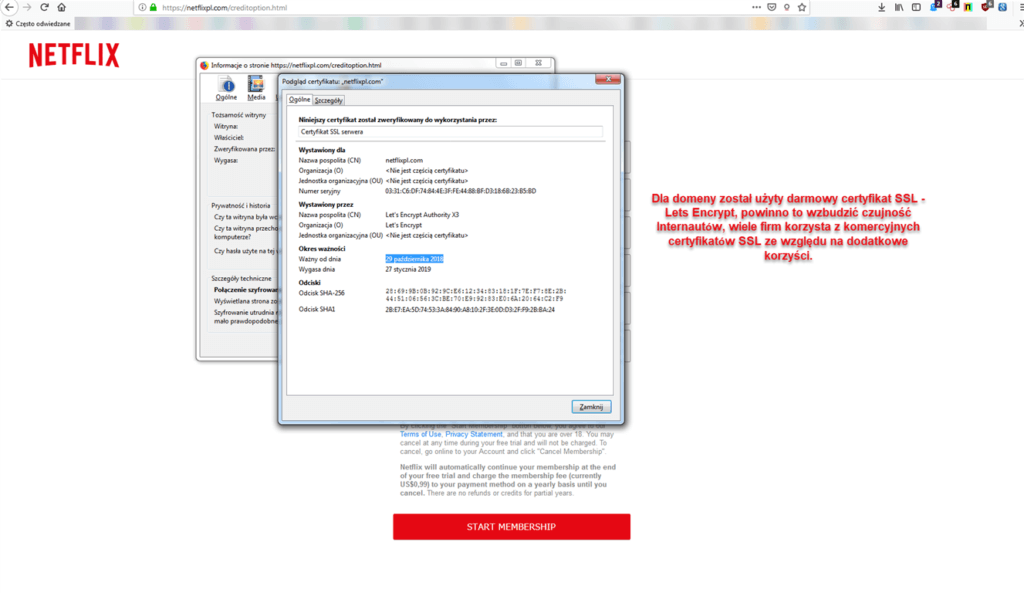

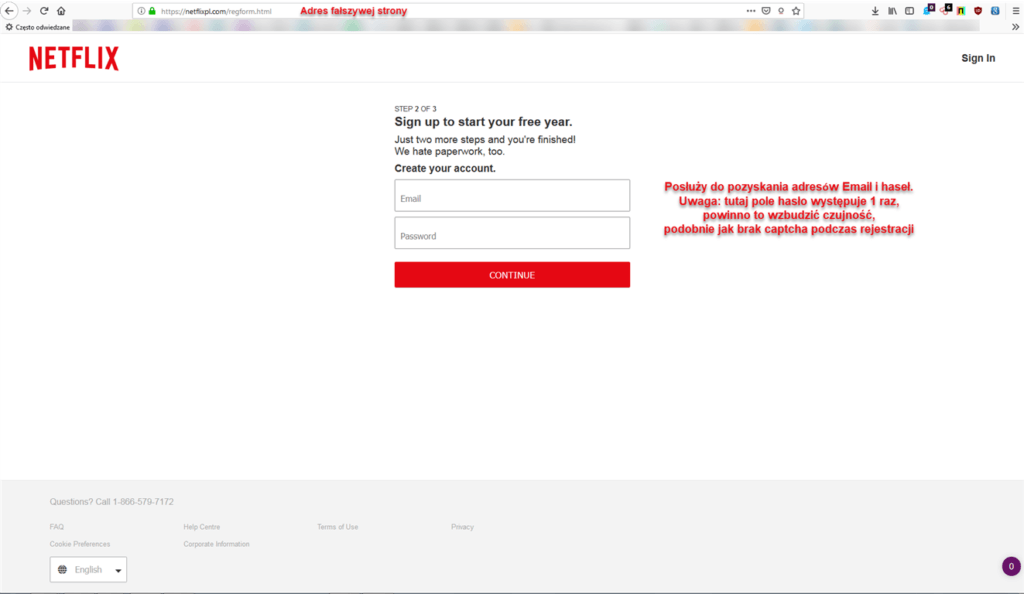

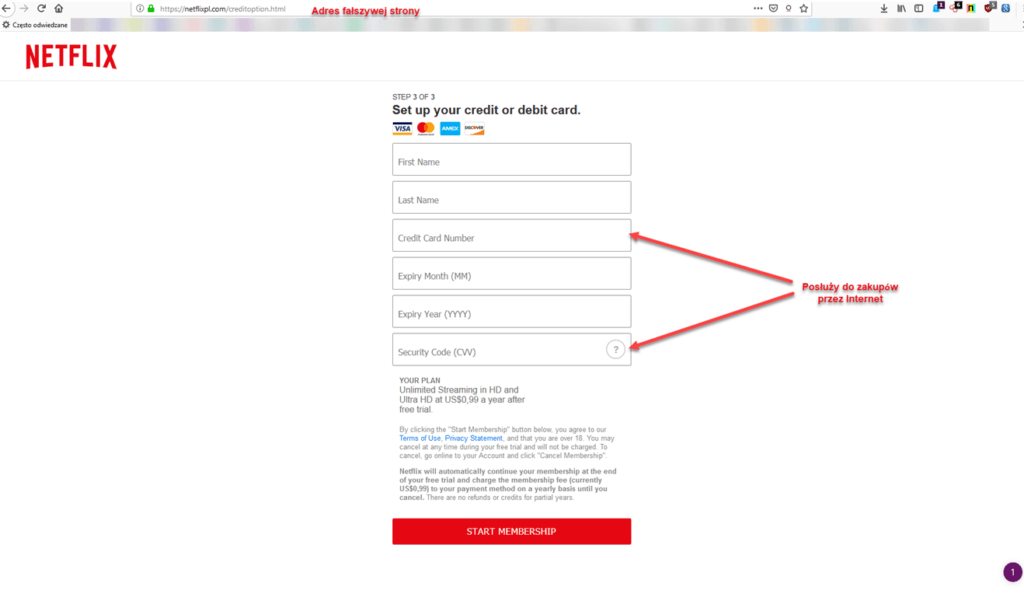

Kolejny krok obejmował zbadanie fałszywej strony internetowej umieszczonej w domenie netflixpl.com. W wyniku badania okazało się, że strona została stworzona w oparciu przy wykorzystaniu darmowego kreatora stron Google Sites (https://www.google.com/business/how-it-works/website/). W źródle strony można było znaleźć informację o podpięciu domeny do Google Analytics, co ponownie wskazywało na doświadczenie marketingowe twórcy. Fałszywa strona nie zawierała malware, jej prawdziwym celem było pozyskanie danych Internautów, kart płatniczych i zgromadzenie adresów Email i stosowanych haseł.

Analizy po ataku phishingowym

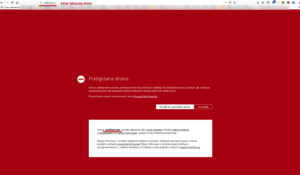

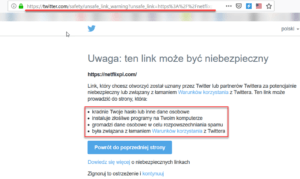

Napastnik (napastnicy) przygotowali atak na potencjalnych użytkowników Netflixa w Polsce, fałszywa strona była przygotowana w profesjonalny sposób, bez literówek co wskazuje na autora dobrze posługującego się językiem polskim. Liczba polubień wpisu na Twtterze wskazuje, że wśród Internautów jest wiele osób które wierzą w super promocje, których naiwność wykorzystują przestępcy. Jednocześnie, niektóre komentarze pod wpisem informują, że to fałszywa strona. Mało tego – jakaś osoba zgłosiła serwis jako phishingowy co najmniej do jednego z serwisów przyjmujących zgłoszenia o podejrzanych stronach, tj. do: https://safebrowsing.google.com/safebrowsing/report_phish/?hl=en. Dzięki temu zgłoszeniu – wiele przeglądarek informowało Internautów, że odwiedzają niebezpieczną stronę internetową, co pozwoliło im uniknąć strat. Ta sytuacja pokazuje, że prócz naiwnych ludzi, wśród Internautów jest spora grupa ludzi którzy dbają o bezpieczeństwo i wiedzą jak zareagować na przypadki phishingu.

Napastnik (napastnicy) przygotowali atak na potencjalnych użytkowników Netflixa w Polsce, fałszywa strona była przygotowana w profesjonalny sposób, bez literówek co wskazuje na autora dobrze posługującego się językiem polskim. Liczba polubień wpisu na Twtterze wskazuje, że wśród Internautów jest wiele osób które wierzą w super promocje, których naiwność wykorzystują przestępcy. Jednocześnie, niektóre komentarze pod wpisem informują, że to fałszywa strona. Mało tego – jakaś osoba zgłosiła serwis jako phishingowy co najmniej do jednego z serwisów przyjmujących zgłoszenia o podejrzanych stronach, tj. do: https://safebrowsing.google.com/safebrowsing/report_phish/?hl=en. Dzięki temu zgłoszeniu – wiele przeglądarek informowało Internautów, że odwiedzają niebezpieczną stronę internetową, co pozwoliło im uniknąć strat. Ta sytuacja pokazuje, że prócz naiwnych ludzi, wśród Internautów jest spora grupa ludzi którzy dbają o bezpieczeństwo i wiedzą jak zareagować na przypadki phishingu.

Bezpieczeństwo w Internecie – pamiętaj, Ty również masz na nie wpływ!

10 wniosków po analizie ataku phishingowego na Netflix

1.Napastnicy z powodzeniem wykorzystują certyfikaty SSL dla fałszywych domen. Mit rozprzestrzeniany przez nieświadomych ludzi, że zielona kłódka w pasku adresu zapewnia bezpieczeństwo w tym przypadku pryska. Właściciel fałszywego serwisu skorzystał z darmowego certyfikatu SSL Lets Encrypt.

2.Aktywność napastnika wskazuje na dobre planowanie: fałszywa strona w domenie netflixpl.com, publikacja wpisu na Twitterze.

3.Napastnik zastosował 2 metody oszustwa: phishing i scam (zwykle wykorzystuje drogę mailową), łączenie metod do oszukiwania Internautów staje się coraz bardziej popularne wśród kreatywnych napastników.

4.Napastnik zarejestrował fałszywą domenę w serwisie Google.

5.Napastnik zarejestrował domenę podobną do oryginalnej korzystając z serwisu domains.google.com

6.Sposób przeprowadzenia tego ataku phishingowego mającego na celu potencjalnych klientów serwisu oferującego filmy wskazuje zarówno na dobrą znajomość technologii jak i funkcjonowania wielu serwisów internetowych. To wskazuje, że napastnik jest dobrze przygotowany do kolejnych ataków na inne serwisy internetowe i zapewne ma już gotowe plany ataku. To chyba dobry powód aby szkolenia z zakresu bezpieczeństwa miały miejsce coraz częściej i aby obejmowały nie tylko pracowników firm ale stanowiły element edukacji w szkołach.

7.Analiza opisywanego ataku phishingowego wskazuje, że napastnik mógł pozyskać dane co najmniej kilkudziesięciu osób, może nawet kilkuset osób osób, ich kart płatniczych oraz adresów Email i proponowanych haseł. W dłuższej perspektywie rozbudował swoją bazę adresów mailowych o osoby zainteresowane oglądaniem filmów. Przy okazji napastnik rozbudował swoją bazę haseł słownikowych o kolejne hasła. To chyba dobry powód aby używać różnych haseł w różnych serwisach? I aby regularnie zmieniać używane hasła?

8.Ile zarobi napastnik na tym ataku phishingowym? To zależy od tego w jaki sposób zamierza spieniężyć pozyskane dane i w jakim czasie zamierza to uczynić. Należy się domyślać, że napastnik ma swój plan i konsekwentnie go realizuje. Jak napastnik mógł spieniężyć posiadane dane – podajcie propozycje w komentarzach 🙂

9.Nie wierz w super okazje, przed podaniem danych finansowych w internetowych serwisach sprzedażowych należy dokładnie przeanalizować domenę, zawartość serwisu, sprawdzić certyfikat SSL oraz dokładnie sprawdzić źródła informujące o promocjach (wiek i historia profilu w mediach społecznościowych).

10.W przypadku podejrzenia, że serwis internetowy został założony w celu wyłudzenia danych od Internautów (phishingu) tak jak w w/w opisywanym przypadku – warto, należy zgłosić podejrzany serwis internetowy do sprawdzenia np. w:

https://incydent.cert.pl/

https://safebrowsing.google.com/safebrowsing/report_phish/?hl=en

https://toolbar.netcraft.com/report_url

10 wskazówek jak bronić się przed phishingiem

1.Sprawdź informacje o promocji w kilku źródłach – strona, media społecznościowe, zadzwoń do firmy oferującej promocję aby się upewnić, że jest taka promocja.

2.Przed kliknięciem na link – sprawdź domenę w bazie WHOIS, czy jest świeżo zarejestrowana, jaką ma historię, kto jest właścicielem. Krótki wiek oznacza większe zagrożenie.

3.Podczas sprawdzania domeny w bazie WHOIS – nie przepisuj jej nazwy, lecz zaznacz i skopiuj jako czysty tekst a następnie wklej w polu nazwa domeny bazy WHOIS. W tym przypadku przestępca mógł wykorzystać metodę visual spoofing, gdzie litery są do siebie bardzo podobne, czego możesz nie zauważyć.

4.Nie ufaj również serwisom z zaimplementowanym certyfikatem SSL, sprawdzaj jaki to certyfikat i kiedy został zainstalowany – wystarczy kliknąć na „zieloną kłódkę” i odczytać informacje.

5.Sprawdź stan indeksacji serwisu w google za pomocą operatora site (przykład: site:example.com). Mała liczba zaindeksowanych stron powinna obudzić czujność. Duża liczba zaindeksowanych stron nie świadczy o tym, że serwis jest wiarygodny.

6.Sprawdź wiarygodność serwisu przy wykorzystaniu dodatku Netcraft. Czerwony kolor w polu „Netcraft Risk Rating” oznacza wyższe ryzyko, że strona jest podejrzana.

7.Jeśli zdecydujesz się odwiedzić podejrzaną stronę – zadbaj aby nie być zalogowanym do systemu na prawach administratora systemu. Aktualizuj na bieżąco system operacyjny i oprogramowanie, dbaj o regularne aktualizacje programu antywirusowego.

8.Porównaj dane właściciela domeny z danymi umieszczonymi w polu „kontakt” na stronie internetowej, powinny być zgodne lub powinny wskazywać jednego właściciela. Dodatkowo sprawdź politykę prywatności (czy jest tam adres do IODO), pole kontakt, regulamin serwisu. Sprawdź również czy firma jest obecna w mediach społecznościowych oraz jak długą ma historię i opinie klientów. Sprawdź nieznaną stronę www klikając na kilka różnych zakładek w menu i uważnie obserwując nazwę domeny w pasku adresu URL (czy adres nie zmienia się na inny).

9.Nie podawaj danych z karty płatniczej jako metody płatności w serwisie którego nie znasz, bezpieczniejsze rozwiązanie to płatność za pomocą linku do serwisu prowadzonego przez operatora płatności online. Nie udostępniaj swojej karty płatniczej innym osobom, nawet rodzinie, nigdy nie masz pewności jakie zakupy zostaną dokonane przy jej pomocy.

10.Nie korzystaj z ogłoszeń pracy umieszczonych w serwisach ogłoszeniowych lub mediach społecznościowych w których ktoś proponuje wynagrodzenie za przelewanie pieniędzy na inne konta bankowe, względnie założenie i udostępnienie konta bankowego. Takie ogłoszenia zgłaszaj do administracji serwisu.

Podsumowanie

Fałszywa domena została zarejestrowana na 12 miesięcy, już jest nieaktywna, nie wskazuje na żadne serwery DNS. A co za tym idzie fałszywa strona internetowa już nie jest dostępna. Podobne ataki na serwisy internetowe mają miejsce każdego dnia, w ich eliminacji pomaga szybkie zgłoszenie do w/w wspomnianych instytucji. Czy i jak reagujesz na fałszywe serwisy internetowe? Podziel się swoim doświadczeniem.

Fałszywa domena została zarejestrowana na 12 miesięcy, już jest nieaktywna, nie wskazuje na żadne serwery DNS. A co za tym idzie fałszywa strona internetowa już nie jest dostępna. Podobne ataki na serwisy internetowe mają miejsce każdego dnia, w ich eliminacji pomaga szybkie zgłoszenie do w/w wspomnianych instytucji. Czy i jak reagujesz na fałszywe serwisy internetowe? Podziel się swoim doświadczeniem.

Uwaga: wszelkie próby naśladowania przestępców są karalne w Polsce i zagranicą, grożą odpowiedzialnością karną za czyny naruszające prawo.

0 komentarzy