Spam czyli niechciana poczta elektroniczna zdominował Internet. Ochrona antyspamowa w wielu małych firmach leży na plecach, nieświadome firmy bez obsługi informatycznej trafiają na czarne listy. Sprawdź, czy Twoja firma jest na czarnej liście! Czarne listy Czarna lista w informatyce spełnia bardzo ważną rolę, posiadanie czarnej listy pozwala się uchronić przed

Oznaczenia sprzętu komputerowego pozwalają zachować kontrolę nad sprzętem używanym w firmie. Poczytaj jak okresowa inwentaryzacja komputerów i sprzętu sieciowego pozwala na planowanie budżetu IT z pożytkiem dla biznesu! Inwentaryzacja w firmie Dział księgowości w firmach z reguły ma sporo pracy. Na koniec roku firmy przeprowadzają inwentaryzację towaru, obowiązek inwentaryzacji wynika

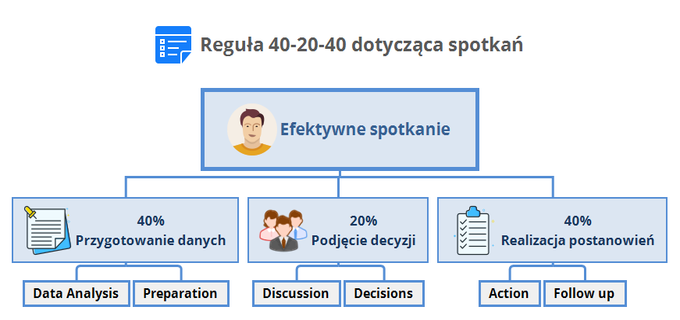

W życiu każdy z nas uczestniczy w różnych spotkaniach, często w ramach wspólnot mieszkaniowych, stowarzyszeń zawodowych lub w spotkaniach firmowych. Doświadczenie uczy, że bez precyzyjnie przygotowanego planu spotkania, spotkanie może być nieefektywne. Szanse na załatwienie spraw podczas spotkania maleją jeśli nie ma ustalonych reguł które będą na nim obowiązywać. W

Akcja ataku phishingowego zaplanowana przez tego człowieka rozegrała się w ciągu kilku godzin jednego z ostatnich dni października 2018 roku. Przebieg akcji był zaplanowany wcześniej a jej poszczególne etapy przygotowane z dbałością o szczegóły niczym w planie dobrego Project Managera. Poczytaj jak wyglądał atak phishingowy ukierunkowany na amatorów filmów w

Poniżej ciąg dalszy rozważań nt wdrożenia regulacji RODO w firmie z sektora MSP. Wpis może stanowić inspirację w analizie ryzyk związanych z czynnościami przetwarzania danych osobowych. Kontynuuję poprzedni wpis – jak praktycznie podejść do ochrony danych osobowych. Zabezpieczenia organizacyjne Firmy MSP dysponują ograniczonymi budżetami, z tego powodu część zabezpieczeń związanych

Najnowsze komentarze