Poznanie innych i poznanie siebie to zwycięstwo bez ryzyka. Poznanie otoczenia i poznanie sytuacji to zwycięstwo całkowite. Sun Tzu (Sztuka Wojny) W tym wpisie rozważam jak zagrożenia chorobami zakaźnymi wpływają na społeczności i zachowanie ciągłości biznesu. Firmowe procesy związane z utrzymaniem ciągłości działania biznesu również powinny uwzględniać elementy związane z

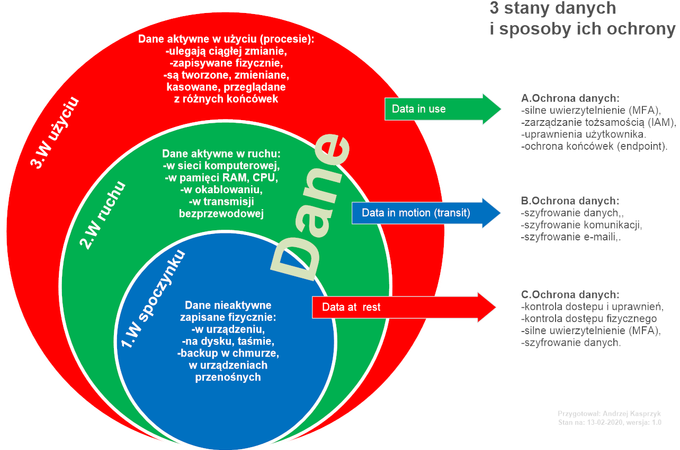

Dane w naturze występują w wielu stanach, umownie przyjęto 3 stany: statyczne, w ruchu i w użyciu. Jako dane rozumiemy wszelkie informacje zapisane w formie cyfrowej. W niniejszym wpisie przedstawię ich opis, zagrożenia i metody ochrony danych w każdym stanie. Pozwoliłem sobie na spolszczenie terminów z j.angielskiego. Dane statyczne To

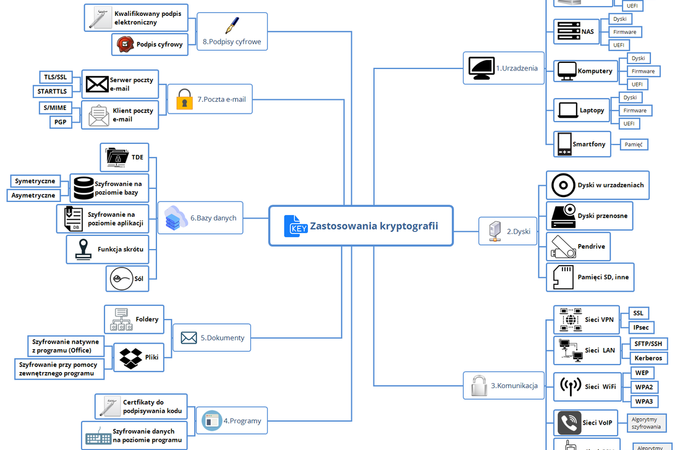

Poniżej dzielę się refleksjami dotyczącymi zastosowaniom kryptografii w ochronie danych oraz zagrożeniom dla obecnie szyfrowanych informacji ze strony komputerów kwantowych. Tytułem wstępu – komputery kwantowe zapisują dane w postaci jednostek informacji zwanych kubitami, w przeciwieństwie do tradycyjnych komputerów bazujących na jednostkach informacji w postaci bitów. Współczesne, tradycyjne komputery wykorzystują binarny

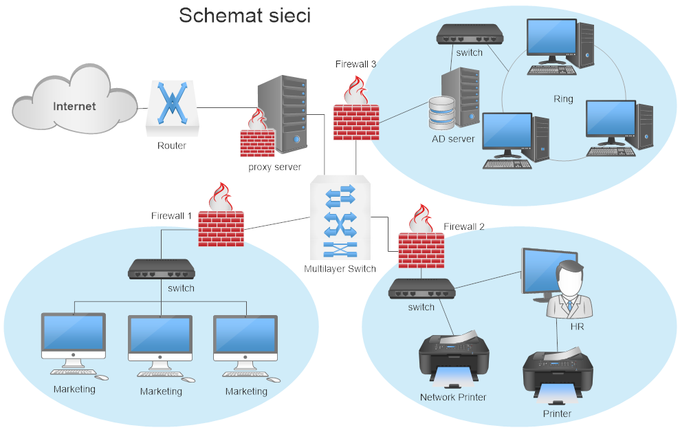

Urządzenia do ochrony sieci 2 Wpis zawiera drugą część poprzedniego wpisu wymieniającą rozwiązania zapewniające bezpieczeństwo sieci w firmie. Poniżej przedstawiam popularne rozwiązania i urządzenia wraz z krótkim opisem. Wraz z pojawianiem się kolejnych rozwiązań podwyższających bezpieczeństwo infrastruktury firmowej postaram się uzupełniać tę listę. 1.SA – Security Analytics Czyli analityka bezpieczeństwa

Urządzenia do ochrony sieci Jakie urządzenia do zabezpieczenia sieci firmowych przed włamaniami wykorzystują współczesne firmy? Podczas wielu lat zostały opracowane różne rozwiązania i urządzenia do ochrony informacji posiadanych przez firmy. Poniżej najbardziej popularne urządzenia wraz z krótkim opisem. 1.AV – Antivirus / Internet Security Od lat najpopularniejsze rozwiązanie w sektorze

Najnowsze komentarze